مقدمة

أي تطبيق ويب حديث يعتمد بشكل أساسي على استقبال بيانات من المستخدم: تسجيل دخول، نماذج تواصل، رفع ملفات، عمليات شراء… وغيرها. لكن هذه البيانات تمثل في نفس الوقت أكبر نقطة خطر في النظام.

في لغة PHP، التعامل مع بيانات المستخدم بشكل غير آمن قد يؤدي إلى ثغرات خطيرة مثل:

- SQL Injection

- XSS (Cross-Site Scripting)

- CSRF

- Remote Code Execution

المشكلة ليست في PHP نفسها، بل في طريقة تعامل المطور مع البيانات. في هذا المقال، سنشرح بشكل عملي وبسيط كيف تتعامل مع بيانات المستخدم بأمان داخل PHP، مع أفضل الممارسات التي يجب الالتزام بها في أي مشروع احترافي.

لماذا بيانات المستخدم خطيرة؟

أي بيانات تأتي من المستخدم تعتبر غير موثوقة (Untrusted Input)، حتى لو كانت من:

- نموذج (Form)

- API

- Query String

- Cookies

- Headers

مثال بسيط:

مستخدم يدخل في حقل الاسم:

إذا لم يتم التعامل مع هذه البيانات بشكل صحيح، قد يتم تنفيذ هذا الكود في المتصفح.

أنواع الهجمات المرتبطة ببيانات المستخدم

1. هجوم SQL Injection

يحدث عند إدخال بيانات خبيثة داخل استعلام قاعدة البيانات.

مثال:

بدل إدخال اسم مستخدم، يتم إدخال:

النتيجة: تسجيل دخول بدون كلمة مرور.

2. هجوم XSS (Cross-Site Scripting)

يحدث عند عرض بيانات المستخدم بدون فلترة.

النتيجة:

تنفيذ JavaScript داخل المتصفح.

3. هجوم CSRF

يتم فيه خداع المستخدم لتنفيذ طلب بدون علمه.

4. رفع بيانات غير متوقعة

مثل:

- قيم فارغة

- بيانات ضخمة

- أنواع غير صحيحة

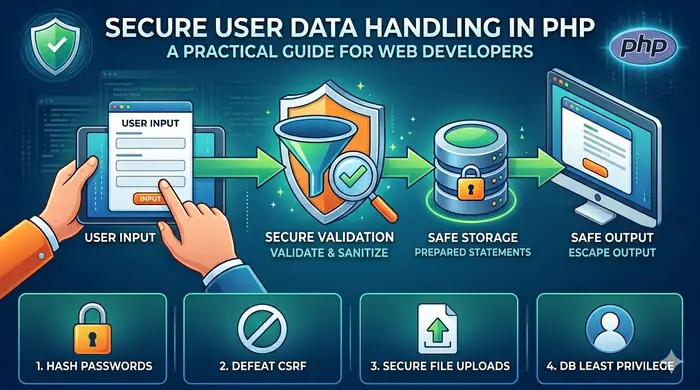

مراحل تأمين بيانات المستخدم في PHP

1. التحقق (Validation)

التحقق يعني التأكد أن البيانات مطابقة لما تتوقعه.

أمثلة:

- البريد الإلكتروني يجب أن يكون بصيغة صحيحة

- كلمة المرور لا تقل عن 8 حروف

- العمر رقم فقط

نقاط مهمة:

- لا تثق في التحقق من الواجهة الأمامية (Frontend)

- التحقق يجب أن يكون في السيرفر دائمًا

2. التنقية (Sanitization)

تعني تنظيف البيانات من أي عناصر ضارة.

أمثلة:

- إزالة الأكواد HTML

- حذف الرموز غير المتوقعة

- تقليم المسافات

3. التشفير (Escaping)

يتم استخدامه عند عرض البيانات للمستخدم.

الهدف:

منع تنفيذ أي كود داخل الصفحة.

4. التخزين الآمن

يجب تخزين البيانات بطريقة آمنة داخل قاعدة البيانات.

أهم التقنيات لحماية البيانات في PHP

✔️ 1. استخدام Prepared Statements

بدل إدخال البيانات مباشرة في الاستعلام، يتم فصل البيانات عن الاستعلام.

الفائدة:

- يمنع SQL Injection بشكل كامل تقريبًا

✔️ 2. استخدام htmlspecialchars عند العرض

عند عرض البيانات القادمة من المستخدم:

- يتم تحويل الرموز الخاصة إلى نص عادي

- يمنع XSS

✔️ 3. التحقق من نوع البيانات

مثال:

- التأكد أن ID رقم

- التأكد أن البريد صحيح

✔️ 4. استخدام Tokens للحماية من CSRF

- يتم إنشاء Token لكل طلب

- يتم التحقق منه قبل التنفيذ

✔️ 5. تحديد طول البيانات

- منع إدخال بيانات ضخمة

- حماية من استهلاك الموارد

✔️ 6. استخدام HTTPS

- تشفير البيانات أثناء النقل

- منع التنصت

✔️ 7. التعامل الآمن مع كلمات المرور

- لا تخزن كلمة المرور كنص عادي

- استخدم hashing قوي

جدول مقارنة بين الطرق الآمنة وغير الآمنة

| العنصر | الطريقة غير الآمنة | الطريقة الآمنة |

|---|---|---|

| استعلام قاعدة البيانات | إدخال مباشر في SQL | Prepared Statements |

| عرض البيانات | عرض مباشر | استخدام Escaping |

| التحقق من البيانات | الاعتماد على Frontend | التحقق في السيرفر |

| كلمات المرور | تخزين كنص عادي | تخزين مشفر (Hashing) |

| الحماية من CSRF | لا يوجد | استخدام Tokens |

مثال عملي مبسط

سيناريو غير آمن:

- المستخدم يدخل بيانات تسجيل دخول

- يتم وضعها مباشرة في استعلام SQL

- يتم عرض الاسم بدون فلترة

النتيجة:

- يمكن اختراق قاعدة البيانات

- يمكن تنفيذ سكربتات ضارة

سيناريو آمن:

- يتم التحقق من البيانات

- استخدام Prepared Statements

- تشفير كلمة المرور

- استخدام Escaping عند العرض

النتيجة:

- النظام مقاوم للهجمات الشائعة

- حماية قوية للبيانات

أخطاء شائعة يجب تجنبها

- ❌ الثقة في بيانات المستخدم

- ❌ الاعتماد على JavaScript فقط

- ❌ عدم استخدام Prepared Statements

- ❌ عرض البيانات بدون فلترة

- ❌ تخزين كلمات المرور كنص عادي

- ❌ تجاهل التحقق من حجم البيانات

أفضل الممارسات لمطوري PHP

- تعامل مع كل input كأنه ضار

- استخدم طبقات حماية متعددة

- افصل بين المنطق (Logic) والبيانات

- راجع الكود بشكل دوري

- استخدم Frameworks حديثة (مثل Laravel)

الأسئلة الشائعة (FAQ)

1. هل التحقق من البيانات في JavaScript كافٍ؟

لا، لأنه يمكن تجاوزه بسهولة. يجب التحقق دائمًا في السيرفر.

2. ما الفرق بين Validation و Sanitization؟

- Validation: التأكد أن البيانات صحيحة

- Sanitization: تنظيف البيانات من العناصر الضارة

3. هل Prepared Statements تمنع كل الهجمات؟

تمنع SQL Injection بشكل كبير، لكنها لا تحمي من XSS أو CSRF.

4. هل يمكن استخدام نفس الطريقة لكل أنواع البيانات؟

لا، كل نوع بيانات يحتاج طريقة تحقق مختلفة.

5. ما أهم خطوة لحماية بيانات المستخدم؟

اعتبار كل البيانات القادمة من المستخدم غير موثوقة والتعامل معها بحذر شديد.

خلاصة

التعامل مع بيانات المستخدم في PHP ليس مجرد إدخال وعرض بيانات، بل هو خط الدفاع الأول ضد الهجمات. الفرق بين تطبيق آمن وآخر مخترق غالبًا يكون في تفاصيل صغيرة مثل التحقق، التنقية، وطريقة التعامل مع قاعدة البيانات.

إذا التزمت بالممارسات الصحيحة مثل:

- التحقق

- التنقية

- استخدام Prepared Statements

- الحماية من XSS و CSRF

فأنت تبني نظامًا قويًا يصعب اختراقه..